용테크

[JSP,Servlet] XSS(크로스사이트 스크립팅)처리 본문

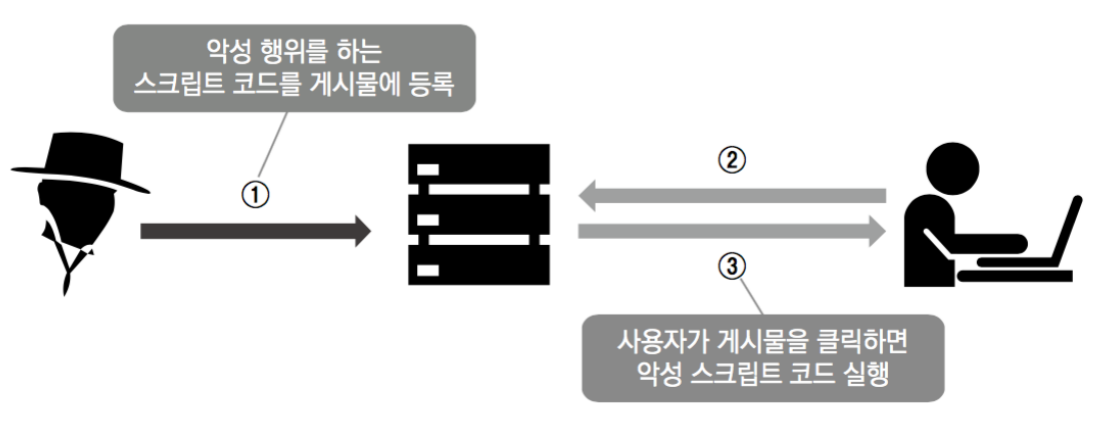

사이트 간 스크립팅(또는 크로스 사이트 스크립팅, 영문 명칭 cross-site scripting, 영문 약어 XSS)은 웹 애플리케이션에서 많이 나타나는 취약점의 하나로 웹사이트 관리자가 아닌 이가 웹 페이지에 악성 스크립트를 삽입할 수 있는 취약점이다. 주로 여러 사용자가 보게 되는 전자 게시판에 악성 스크립트가 담긴 글을 올리는 형태로 이루어진다. 이 취약점은 웹 애플리케이션이 사용자로부터 입력받은 값을 제대로 검사하지 않고 사용할 경우 나타난다. 이 취약점으로 해커가 사용자의 정보(쿠키, 세션 등)를 탈취하거나, 자동으로 비정상적인 기능을 수행하게 할 수 있다. 주로 다른 웹사이트와 정보를 교환하는 식으로 작동하므로 사이트 간 스크립팅이라고 한다.

프로젝트 보안점검중 크로스 사이트 스크립팅에 취약하다는 결과를 받고 적용한 RequestWrapper.

HttpFilter에서 파일업로드시 적용해 두었다.

HTTPFilter.java의 doFilter 메서드

...

// 파일업르드 여부 확인

if (isFileUploadRequest(httpRequest)) {

FileUploadWrapper fileUploadWrapper = new FileUploadWrapper(httpRequest);

request = fileUploadWrapper;

} else {

RequestWrapper requestWrapper = new RequestWrapper(httpRequest);

request = requestWrapper;

}

RequestWrapper.java

public class RequestWrapper extends HttpServletRequestWrapper {

private String _body;

public RequestWrapper(HttpServletRequest servletRequest) throws IOException {

super(servletRequest);

_body = "";

BufferedReader bufferedReader = servletRequest.getReader();

String line;

while ((line = bufferedReader.readLine()) != null) {

_body += line;

}

}

@Override

public String[] getParameterValues(String parameter) {

String[] values = super.getParameterValues(parameter);

if (values == null) {

return null;

}

int count = values.length;

String[] encodedValues = new String[count];

for (int i = 0; i < count; i++) {

encodedValues[i] = cleanXSS(values[i]);

}

return encodedValues;

}

@Override

public String getParameter(String parameter) {

String value = super.getParameter(parameter);

if (value == null) {

return null;

}

return cleanXSS(value);

}

@Override

public String getHeader(String name) {

String value = super.getHeader(name);

if (value == null)

return null;

return cleanXSS(value);

}

@Override

public ServletInputStream getInputStream() throws IOException {

_body = cleanXSS(_body);

CustomServletInputStream kid = new CustomServletInputStream(_body.getBytes());

return kid;

}

@Override

public BufferedReader getReader() throws IOException {

return new BufferedReader(new InputStreamReader(this.getInputStream()));

}

private String cleanXSS(String value) {

// You'll need to remove the spaces from the html entities below

if(!value.contains("\"id\":\"WriteScript\"")) {

value = value.replaceAll("<", "& lt;").replaceAll(">", "& gt;");

value = value.replaceAll("\\(", "& #40;").replaceAll("\\)", "& #41;");

value = value.replaceAll("'", "& #39;");

value = value.replaceAll("eval\\((.*)\\)", "");

value = value.replaceAll("[\\\"\\\'][\\s]*javascript:(.*)[\\\"\\\']", "\"\"");

value = value.replaceAll("script", "");

}

return value;

}

}'JAVA > JSP,Servlet' 카테고리의 다른 글

| [JSP,Servlet] Burp Suite 사용하기 (0) | 2020.10.27 |

|---|---|

| [JSP,Servlet] Servlet Filter (0) | 2020.07.30 |

Comments